31 marca 2026 roku Anthropic opublikowało wersję 2.1.88 pakietu Claude Code w rejestrze npm. Kilka godzin później cały kod źródłowy narzędzia trafił do publicznego repozytorium na GitHubie. Nie był to atak hakerski. Był to błąd ludzki, który okazał się kosztowny dla jednej z najbardziej rozpoznawalnych firm AI na świecie.

Jak doszło do wycieku?

Wersja 2.1.88 pakietu @anthropic-ai/claude-code trafiła do rejestru npm z plikiem JavaScript source map o rozmiarze 59,8 MB. Pliki tego typu służą do debugowania: mapują skompilowany i zminifikowany kod z powrotem do oryginalnego źródła. Plik map zawarty w paczce wskazywał na archiwum ZIP hostowane na zasobniku Cloudflare R2 należącym do Anthropic, które każdy zainteresowany mógł pobrać i rozpakować.

Pierwszy błąd dostrzegł i upublicznił badacz bezpieczeństwa Chaofan Shou, stażysta w firmie Fuzzland zajmującej się bezpieczeństwem blockchain. Jego wpis na X z 31 marca 2026:

https://twitter.com/Fried_rice/status/1906651091076313250

W ciągu kilku godzin kompletny kod źródłowy Claude Code trafił do publicznego repozytorium na GitHubie, gdzie jeszcze tego samego dnia zebrał ponad 1 100 gwiazdek i blisko 2 000 forków.

Anthropic potwierdziło incydent 31 marca w rozmowie z VentureBeat, wskazując jako przyczynę błąd ludzki w procesie pakowania wersji. Firma nie opublikowała szerszego post-mortem ani publicznego oświadczenia.

Co trafiło do sieci?

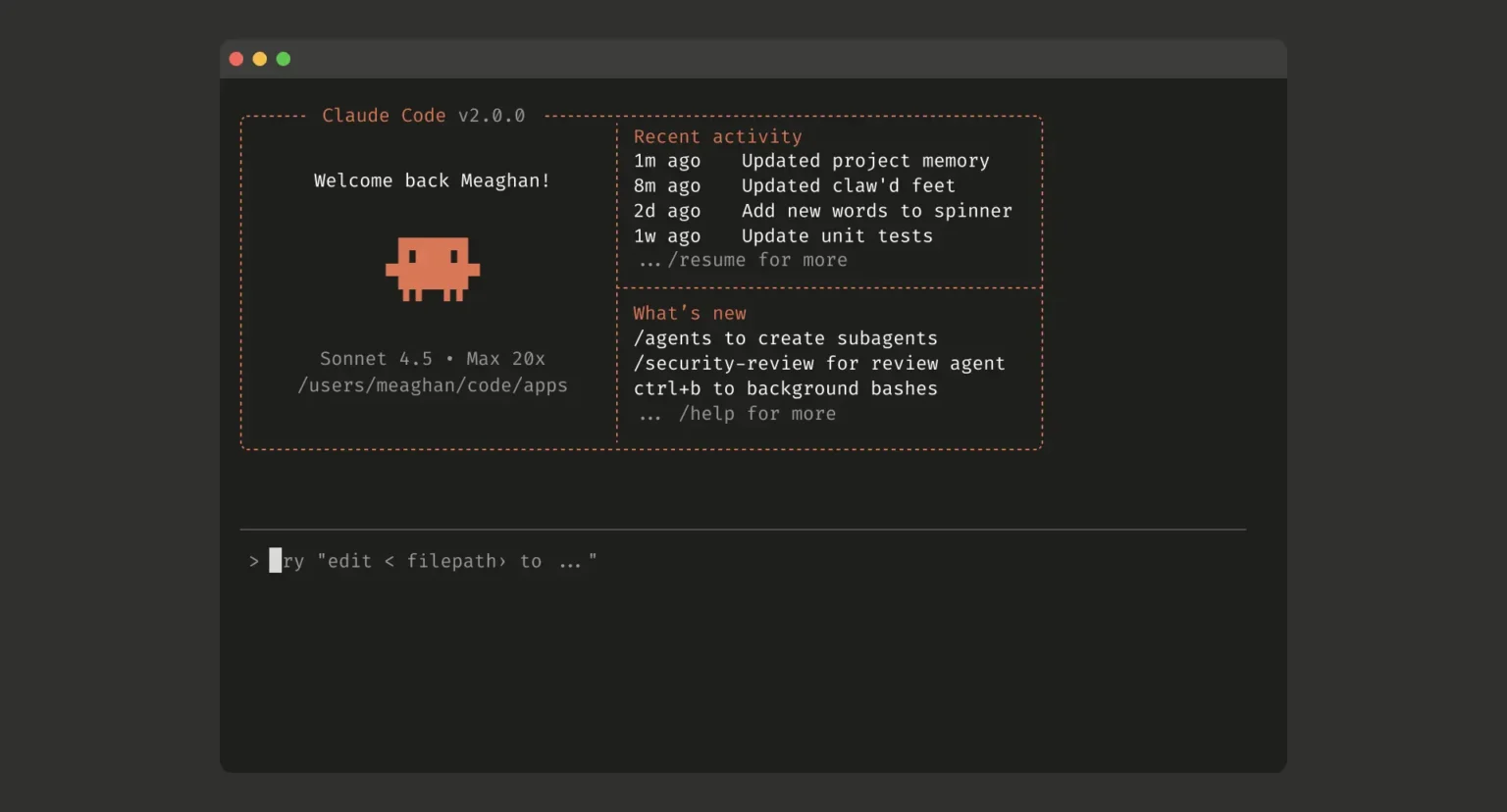

Ujawniona architektura obejmuje około 40 narzędzi agenta, w tym BashTool, FileReadTool, FileEditTool oraz AgentTool do uruchamiania pod-agentów, a także około 85 komend ukośnikowych obejmujących przepływy Git, przegląd kodu, zarządzanie pamięcią i orkiestrację wieloagentową.

Kilka modułów wyróżnia się rozmiarami, które mówią same za siebie:

QueryEngine.tsto około 46 000 linii kodu obsługujących wywołania API, streaming, cache i wieloetapową orkiestracjęTool.tsliczy około 29 000 linii i definiuje wszystkie typy narzędzi agenta wraz ze schematami uprawnieńcommands.tsrejestruje prawie 85 komend

Wyciek ujawnił też planowane funkcje: wśród nich tryb KAIROS, czyli niezapowiedziany autonomiczny agent działający w tle, który obserwuje pliki, loguje zdarzenia i prowadzi nocny proces konsolidacji pamięci nazwany /dream. Nie tylko to: kod zawiera też system towarzysza w stylu Tamagotchi o nazwie „Buddy” z deterministycznym losowaniem gatunków, rzadkimi wariantami i proceduralnie generowanymi statystykami. Kod sugeruje, że premierę planowano na maj 2026 roku.

Ironia „Undercover Mode”

To jedna z bardziej żenujących historii w tym incydencie. Claude Code zawiera podsystem o nazwie „Undercover Mode”, zaprojektowany specjalnie po to, by narzędzie nie ujawniało wewnętrznych nazw kodowych Anthropic w commitach na publicznych repozytoriach. Tryb instruuje model, by nigdy nie wspominał wewnętrznych kryptogramów jak „Capybara” czy „Tengu”, nazw wewnętrznych repozytoriów Slacka ani samej frazy „Claude Code”. Firma zbudowała cały subsystem, żeby AI nie wygadała firmowych sekretów. Potem przypadkowo wysłała wszystko w pliku .map.

Wyciek kodu Claude Code to jeden z tych przypadków, które pokazują, że nawet najlepiej finansowane firmy technologiczne popełniają elementarne błędy operacyjne. Z jednej strony – Anthropic nie zostało zhakowane, dane użytkowników są bezpieczne, a sam incydent to efekt błędu w konfiguracji build pipeline, nie luki w bezpieczeństwie modeli. Z drugiej – to drugi poważny incydent w ciągu tygodnia: kilka dni wcześniej błąd konfiguracji CMS ujawnił tysiące wewnętrznych plików. Muszę zapytać wprost: jeśli firma, która buduje narzędzia do pisania lepszego kodu, nie sprawdza własnego pliku

.npmignore– to co to mówi o procesach wydawniczych w branży AI w ogóle? To nie jest złośliwość, to pytanie, które naprawdę mnie nurtuje.Piotr Wolniewicz, Redaktor Naczelny AIPORT.pl

Skala problemu i kontekst

Incydent z 31 marca zbiegł się z osobnym atakiem na łańcuch dostaw npm na pakiet axios, aktywnym między 00:21 a 03:29 UTC. Deweloperzy, którzy instalowali lub aktualizowali Claude Code przez npm w tym oknie czasowym, powinni skontrolować swoje zależności i zrotować dane uwierzytelniające.

To był drugi przypadek podobnego wycieku dla Anthropic – analogiczny błąd z plikami source map był podobno łatany już we wczesnym 2025 roku. Firma wyciągnęła z tamtego incydentu wnioski, które najwyraźniej nie dotarły do wszystkich członków zespołu odpowiedzialnych za wydanie wersji 2.1.88.

Co to oznacza w praktyce?

Przede wszystkim – Anthropic objęło ujawnione repozytoria wnioskami DMCA. Część archiwów zniknęła, część pozostała. Kod źródłowy jest nadal dostępny w zarchiwizowanych i zdublowanych formach pomimo aktywnego egzekwowania takedownów.

Ujawnienie kodu źródłowego zmniejsza koszt znajdowania błędów brzegowych w produkcie, który historycznie wykazywał podatności właśnie na granicach między intencją użytkownika, kontekstem promptu, zaufaniem do repozytorium i zachowaniem przy starcie. Bezpieczeństwo przez zaciemnienie nigdy nie było solidnym fundamentem, ale jego całkowite usunięcie w ciągu jednej nocy to jednak inny poziom ekspozycji.

Kategoria, którą Claude Code zajmuje i w której aktualnie wiedzie prym, zmienia się bardzo szybko. Trudno przewidzieć, jak duży problem stanowić będzie ten wyciek za kilka miesięcy. Konkurenci mają teraz szczegółowy blueprint architektury narzędzia, nad którym Anthropic pracowało latami. Pytanie, czy i jak szybko go wykorzystają.